|

n raison de la dématérialisation des échanges, de la suppression des frontières et de lévolution des technologies, les acteurs étatiques doivent mettre en place une réglementation sur le commerce électronique qui évite les abus et les actes répréhensibles. Le problème consiste à définir des règles à impact mondial qui soient ni trop restrictives (limitant le champ des possibilités offert par Internet) ni pour autant trop laxistes (comme lexploitation illicite dimage, le non respect de la propriété intellectuelle ou encore lexploitation illicite de moyen de paiement). Nous nous pencherons sur limportance du problème de transfert sécurisé pilier du développement du commerce électronique grand public. n raison de la dématérialisation des échanges, de la suppression des frontières et de lévolution des technologies, les acteurs étatiques doivent mettre en place une réglementation sur le commerce électronique qui évite les abus et les actes répréhensibles. Le problème consiste à définir des règles à impact mondial qui soient ni trop restrictives (limitant le champ des possibilités offert par Internet) ni pour autant trop laxistes (comme lexploitation illicite dimage, le non respect de la propriété intellectuelle ou encore lexploitation illicite de moyen de paiement). Nous nous pencherons sur limportance du problème de transfert sécurisé pilier du développement du commerce électronique grand public.

En létat de la technologie,

le transfert sécurisé des données sur Internet

ne peut être totalement garanti. En chemin, il est possible à

un tiers de pénétrer dans linformation qui transite sur

le réseau ou encore davoir accès à des informations

confidentielles sur un serveur. Il nest pas rare que la presse fasse

état dactes de piratage y compris par des adolescents sur les

serveurs " secret défense " du Pentagone.

Il en résulte chez le consommateur une réticence à

fournir son numéro de carte bancaire sur Internet. Comme le fait

remarquer Lorentz " Le développement du commerce

électronique est subordonné à lutilisation de

technique cryptographique " [Lorentz 98].

La sécurité des

données informatisées concerne trois volets complémentaires

:

- Le cryptage qui permet de sécuriser

les documents de toute nature,

- La signature électronique qui

garantit lintégrité dun contrat et permet une identification

certaine et non fausse aussi bien pour lémetteur que pour

le récepteur,

- Les paiements sécurisés.

En matière de transaction

commerciale, ces trois points sont indispensables afin détablir

une relation de confiance entre les acteurs socio-économiques.

Nous reprenons successivement chacun de ces trois points.

Le cryptage Le cryptage

Le cryptage est laction de transformer

un document en un fichier non lisible pour une personne non autorisée

à le visionner. Crypter un fichier est une manière de

se prémunir contre tout piratage ou altération de son

contenu. Les domaines nécessitant le cryptage sont multiples

parmi lesquels les applications militaires et le commerce électronique :

" Le développement du commerce électronique

est dépendant du niveau de sécurité offert sur

lInternet. En ce domaine, la nouvelle législation introduite

par la loi du 26 juillet 1996 sur la réglementation des télécommunications

apporte une solution en ouvrant les possibilités pour lutilisateur

final de recourir à des moyens de cryptologie. Cette évolution

va dans le sens préconisé par lavis du comité

économique et social du 25 mars 1998 relatif aux signatures numériques

et au chiffrement. " [Bensoussan 98]

Et le rapport Lorentz dajouter :

" La liberté sera aussi totale dutiliser des moyens

de cryptologie, quelle que soit leur force, à condition que les

clefs employées soient gérées par un tiers de séquestre. "

[Lorentz 98]. La mise en place dun tiers dont le rôle est de

garantir la sécurité et lintégrité des

données informatisées échangées sur la Toile,

est le meilleur moyen de fidéliser le consommateur pour lachat

sur Internet. En effet, comme ce tiers a la caution de lEtat, le consommateur

et le vendeur ne peuvent quadhérer à cette forme de transaction.

LEtat pourrait dans un premier temps être le premier tiers de

confiance pour les achats informatisés sur Internet. Toutefois,

il ne faut pas que seul lEtat puisse avoir le contrôle sur ces

échanges. Il conviendrait que des opérateurs privés

voient le jour permettant par la même occasion la création

dun nouveau métier. Les banques, qui disposent de systèmes

de transaction sécurisés, peuvent aussi prendre le relais :

après tout, tout le monde retire de largent au distributeur

de billet en toute confiance. Notons quil sagit en soi de commerce

électronique puisquil y a service via un support informatisé.

Le cryptage permet de rendre

illisibles à des tiers des informations confidentielles parmi

lesquelles les signatures électroniques.

La signature électronique :

une garantie dauthenticité et dintégrité La signature électronique :

une garantie dauthenticité et dintégrité

Dans son projet de loi, le Conseil

économique et social européen indique : "

la signature électronique garantit que le message provient

dune personne identifiée et autorisée (authenticité)

et que lors de la transmission, son contenu na pas été

altéré par des tiers ou de manière accidentelle

(intégrité) ". Autrement dit, la signature

électronique permet dassurer que lacte effectivement reçu

par le destinataire est conforme à celui qua entendu signer

lémetteur.

En bref, une signature électronique

assure trois fonctions [Bensoussan 98, page 43-44]:

- lidentification de lémetteur du message,

- lauthentification du message cest-à-dire

sa conformité au message que lémetteur a entendu signer,

- et le consentement de lémetteur au

contenu du message (cest-à-dire la non-répudiation).

Sur le plan technique, cette

garantie est assurée au moyen de deux clés affectées

à chacun des utilisateurs dun réseau :

- Une clé publique (répertoriée

dans un annuaire),

- Une clé privée confidentielle.

Cette technique de clés

publiques et clés privées est utilisée dans les

réseaux fermés et confidentiels dEDI (échanges

de données informatisées) où les protagonistes

se connaissent bien. La mise sur le marché des produits de signature

électronique est soumise à une déclaration simplifiée

(sans délais ni dossier technique à déposer) [Lorentz

98]. Le gouvernement permet lutilisation dalgorithme utilisant

des clefs codées sur un nombre de bits inférieur à

40 bits. Au-delà, une autorisation est nécessaire. Pour

pallier la longueur des demandes administratives, le gouvernement voudrait

mettre en place un médiateur spécialiste des transactions

sécurisées.

Certains logiciels de paiement

se greffent sur lidée quune personne extérieure au processus

de vente puisse assurer le rôle de banquier de lInternet. Voyons

maintenant le fonctionnement des systèmes de paiement sécurisés.

Les systèmes de paiement sécurisés Les systèmes de paiement sécurisés

Si pour le client le problème

est la sécurisation de son achat, il sagit pour le vendeur que

le compte du client soit correctement provisionné. Il faut donc

quun système sécurisé permette à la fois

de protéger le consommateur et le vendeur. On compte à

lheure actuelle plusieurs moyens de paiement électronique avec

des normalisations divergentes :

- Monnaie électronique (e-cash),

système de paiement qui fournit léquivalent électronique

de largent liquide à linstar du système Digicash,

- Recours à un intermédiaire ou

tiers de confiance soccupant des procédures de paiement,

- Porte-monnaie électronique similaire

à une carte de paiement prépayée.

Comme nous lavons fait remarquer,

un système de transaction sécurisé, repose à

la fois sur un système de cryptage et sur un système didentification

ne pouvant pas être altérés. A ce jour, le schéma

de transaction SET est un moyen efficace afin de garantir une sécurisation

des échanges. Toutefois, ce schéma repose sur lintervention

dun tiers de confiance. Ce tiers de confiance va garantir lidentité

des parties et sécuriser la transaction. Toutefois, cette transaction

ne peut être parfaite que si le réseau est sécurisé.

Dun point de vue technique, le tiers de confiance est la personne qui

va vérifier que le numéro de carte bleu est utilisé

par son véritable propriétaire et que le vendeur sera

bien payé. A titre dillustration, analysons les services du

système KLEbox de KLEline, lun des tout premier système

de paiement sécurisé européen de type " tiers

de confiance ". Ce système offre à lacheteur

et au cybercommerçant une sécurité tant dans la

transaction que dans le paiement. Lorsquun consommateur effectue un

achat en ligne, le système se charge des échanges de conversion

de devises de manière non ambiguë tant pour lacheteur que

pour le vendeur. Il offre trois garanties :

- Le client est certain que le montant versé

sera encaissé par le vendeur auquel il achète le produit.

- Le commerçant a lassurance que le

compte du client est approvisionné,

- Après authentification, le client est

certain de se voir livrer le produit.

KLEline se comporte comme un tiers de confiance.

Pour le client, lutilisation du logiciel est gratuite tandis que le

commerçant adhère au service moyennant un abonnement.

KLEline, qui est relié aux services bancaires de manière

sécurisée, assure les transactions entre les partenaires

économiques de manière performante et non altérée.

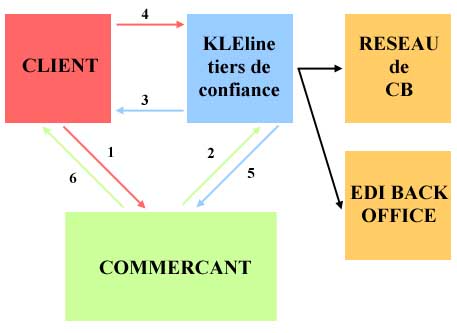

Le schéma de la figure 1 résume les échanges dinformation

lors dun achat.

Les systèmes de cryptage,

lusage de signatures électroniques et les systèmes de

paiement sécurisé limitent les risques électroniques

frauduleux. Ils sont imparfaits, soumis à des lois encore incertaines

et non universelles.

A lheure actuelle, le système

SET est tombé aux oubliettes. La brique de base est certainement

le système SSL ( Secure Sockets Layer) assurant une intégrité

du contenu de tout message puisque utilisant des clés allant

jusquà 1024 bit. Appliqué au commerce électronique

grand public, ce système garantit à la fois la non altération

des contrats de vente (devenant une preuve juridique) et la sécurité

que le code secret de la carte bleu ne sera pas intercepté. Toutefois,

ce système ne garantit pas lauthenticité des personnes

contractantes. En matière de droit des contrats, ceci est un

motif de non validité. Des fraudes peuvent être envisagées.

Par exemple, un tiers trouvant un ticket de carte bleu peut lutiliser.

Avec SSL, le code sera sécurisé mais employé de

manière frauduleuse. Le commerçant naura pas les moyens

de savoir si le client porteur de la carte bleu est bien celui quil

prétend être.

Afin de pallier à ces

inconvénients, il est possible de concevoir un produit de sécurisation

hybride. Ce serait un système garantissant la non répudiation

des contenus (système SSL) couplé avec un système

SET ou CSET pouvant garantir lauthentification des parties contractantes.

Le réseau bancaire est un réseau sécurisé.

Le tiers de confiance peut être une banque possédant une

infrastructure pour la régie des clés et les autorisations

de paiements. Ce tiers de confiance pourrait être aussi une société

civile contrôlée par létat (comme pour les banques

avec les accréditations bancaires) afin que ce dernier ne soit

pas tenté de réaliser des

actes frauduleux.

Stéphane

Raymond

Visitez

le site personnel de l'auteur

|